无线网络密码的破解方法(图)

自从无线网络诞生之日起,“安全”这个词就始终如影随形的伴随在“无线”的身边。攻与防如同亲兄弟一样,无论你加密手段多么的先进,不久之后就会有各种各样的破解方式出现。前不久,我们中关村在线网络设备频道里有篇《你真的了解吗 无线路由器密码设置模式》的文章,详细的介绍了目前无线网络的加密模式都有哪几种,在文章中我们曾经提到无线网络加密模式中,WEP是最容易的被破解的,但是我们发现很多用户给自己的无线网络加密的时候,依旧是使用的是WEP加密模式。我们今天就和大家一起谈谈WEP加密模式是如何被破解的,我们的出发点是如何保护好我们的网络,所谓知己知彼,百战不殆。

目前依旧使用 WEP密码加密模式的用户要么就是对无线网络只是了解甚少,要么就是还存有侥幸心理,觉得WEP加密应该足够保护自己的网络。WEP支持64位和128位加密,对于64位加密,密钥为10个十六进制字符(0-9 和 A-F)或5个ASCII字符;对于128位加密,密钥为26个十六进制字符或13个ASCII字符。

通过无线网络发送和接收数据更容易被窃听,所以加密和认证是假设一个安全稳定无线网络两个必不可少的因素IEEE802.11标准中采用了WEP(Wired Equivalent Privacy:有线对等保密)协议来设置专门的安全机制,进行业务流的加密和节点的认证。它主要用于无线局域网中链路层信息数据的保密。WEP采用对称加密机理,数据的加密和解密采用相同的密钥和加密算法。WEP使用加密密钥(也称为 WEP 密钥)加密 802.11网络上交换的每个数据包的数据部分。

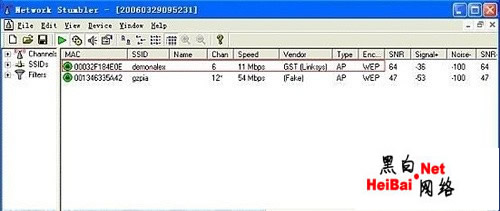

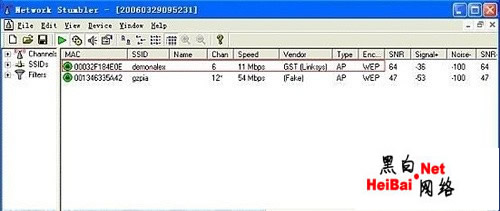

因为无线网络不需要网线的连接,所以我们只要进入无线网络就可以。我们此次对无线网络WEP加密模式进行破解,是借助软件来完成的。首先,我们先用NetStumbler这个软件来对无线网络进行侦测。

我们在上图可以看到,NetStumbler搜索到两个无线网络,我们能看到很多关于此网络的信息,这个阶段就是数据搜集。通过红色选框部分内容确定该SSID名为demonalex的AP为802.11b类型设备,Encryption属性为‘已加密’,根据802.11b所支持的算法标准,该算法确定为WEP。有一点需要注意:NetStumbler对任何有使用加密算法的STA(802.11无线站点)都会在Encryption属性上标识为WEP算法,如上图中SSID为gzpia的AP使用的加密算法实际上是WPA2-AES。

NetStumbler数据搜集

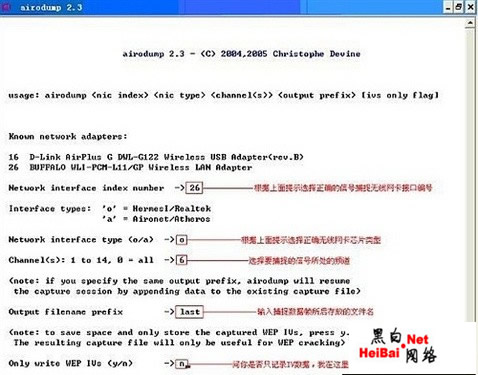

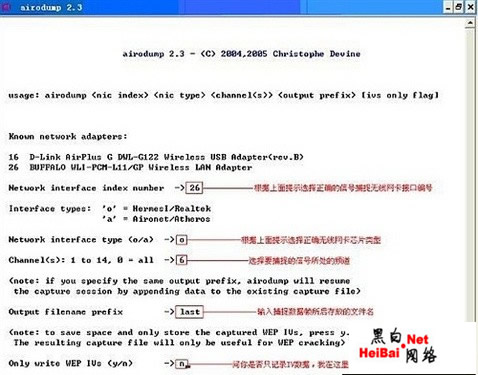

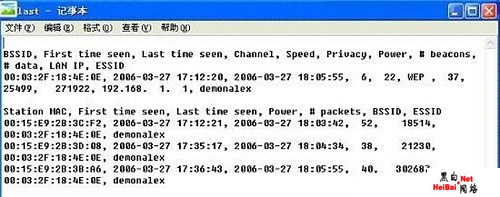

我们此次讨论的目的是通过捕捉适当的数据帧进行IV(初始化向量),以暴力破解的方法得到WEP KEY,因此需要airodump.exe(捕捉数据帧)与WinAircrack.exe(破解WEP KEY)两个程序相结合使用。

ariodump搜索信息

我们打开ariodump程序,首先程序会提示本机目前存在的所有无线网卡接口,并要求你输入需要捕捉数据帧的无线网卡接口编号,在这里我们选择使用支持通用驱动的BUFFALO WNIC---编号‘26’;然后程序要求你输入该WNIC的芯片类型,目前大多国际通用芯片都是使用‘HermesI/Realtek’子集的,因此选择‘o’;然后需要输入要捕捉的信号所处的频道,我们需要捕捉的AP/无线路由所处的频道为‘6’;提示输入捕捉数据帧后存在的文件名及其位置,文件默认存在winaircrack的安装目录下,以.cap结尾,在上例中使用的是‘last’;最后winaircrack提示:‘是否只写入/记录IV(初始化向量)到cap文件中去?’,在这里选择‘否/n’,确定以上步骤后程序开始捕捉数据包。

ariodump搜索参数信息

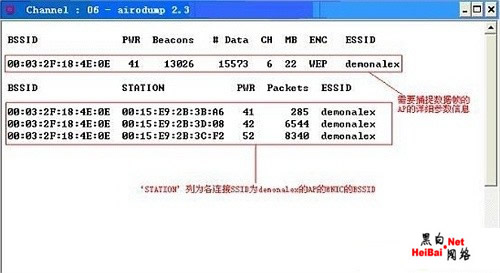

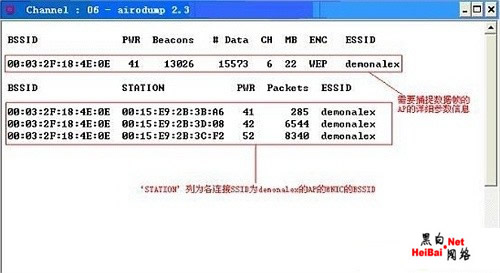

下面的过程就是比较漫长的了,直至上表中‘Packets’列的总数为300000时即可满足要求。当该AP/无线路由的通信数据流量极度频繁、数据流量极大时,‘Packets’所对应的数值增长的加速度越大。

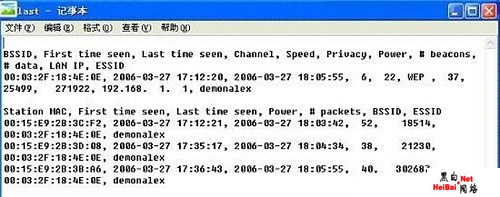

当程序运行至满足‘Packets’=300000的要求时按Ctrl C结束该进程。 此时你会发现在winaircrack的安装目录下将生成last.cap与last.txt两个文件。其中last.cap为通用嗅探器数据包记录文件类型,可以使用ethereal程序打开查看相关信息;last.txt为此次嗅探任务最终的统计数据,我们用记事本打开last.txt后就可以看到信息。

统计数据信息

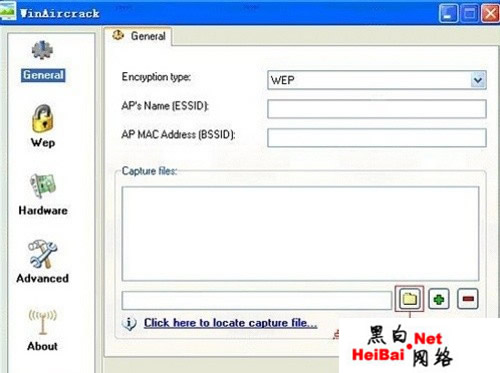

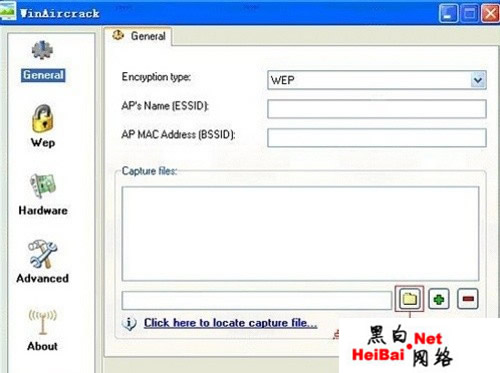

破解工作主要是针对last.cap进行。我们执行WinAirCrack.exe文件,单击上图红色框框部分的文件夹按钮,弹出*.cap选定对话框,选择last.cap文件,然后通过点击右方的‘Wep’按钮切换主界面至WEP破解选项界面。

WinAirCrack界面

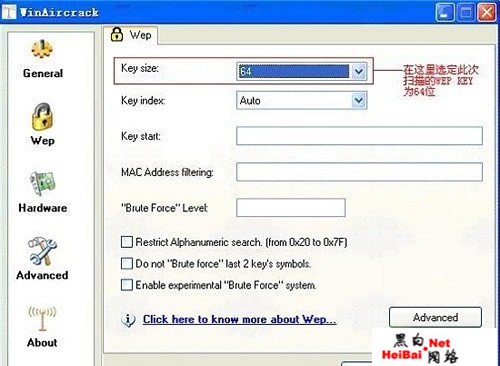

WinAirCrack界面

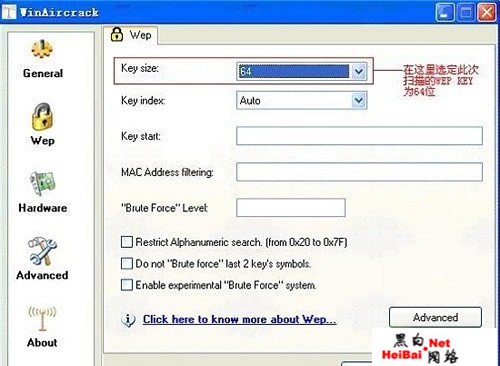

选择‘Key size’为64(目前大多数用户都是使用这个长度的WEP KEY,因此这一步骤完全是靠猜测选定该值),最后单击主界面右下方的Aircrack按钮,此时将弹出一个内嵌在cmd下运行的进程对话框,并在提示得出WEP KEY。

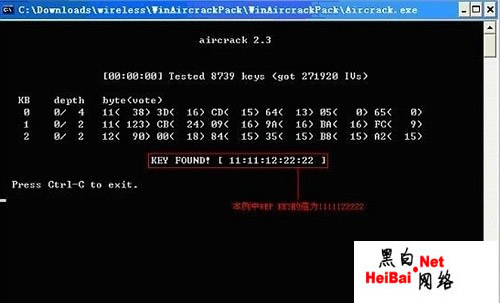

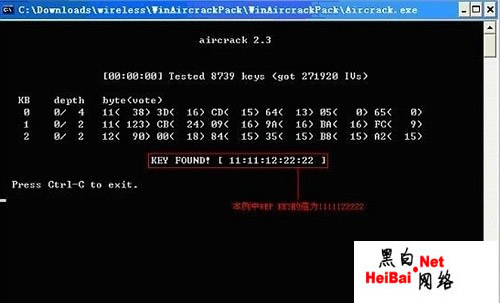

最终破解界面

我们可以从这个cmd里面看到破解得到的密钥,这就是我们最终的目标了,剩下的就是我们利用自己的笔记本电脑连接SSID为demonalex的无线网络,然后填入我们破解得知的密钥畅游网络了。

其实除了这些,现在还有很多软件可以破解WEP加密模式:Kismet,一款超强的无线嗅探器;GFI LANguard,一款Windows平台上的商业网络安全扫描器;Airsnort,802.11 WEP加密破解工具。这些软件大家在网络上都可以轻松的下载到,只要有足够长的时间来抓取正在通信中的无线网络通信信号,就可以破解包括WEP加密、WPA加密、MAC过滤、SSID隐藏等无线网络安全设置。

通过上面的演示我们可以看到,现在的无线技术发展,WEP加密模式已经不能够完全的保护我们的网络安全,而目前现金的WPA或者WPA2加密模式,都是大家比较常用的,也是安全性更高的加密模式。所以想要保护好我们的无线网络安全,就必须对其进行足够的设置才可以。让我们一起动手,来保护我们的网络安全吧。

目前依旧使用 WEP密码加密模式的用户要么就是对无线网络只是了解甚少,要么就是还存有侥幸心理,觉得WEP加密应该足够保护自己的网络。WEP支持64位和128位加密,对于64位加密,密钥为10个十六进制字符(0-9 和 A-F)或5个ASCII字符;对于128位加密,密钥为26个十六进制字符或13个ASCII字符。

通过无线网络发送和接收数据更容易被窃听,所以加密和认证是假设一个安全稳定无线网络两个必不可少的因素IEEE802.11标准中采用了WEP(Wired Equivalent Privacy:有线对等保密)协议来设置专门的安全机制,进行业务流的加密和节点的认证。它主要用于无线局域网中链路层信息数据的保密。WEP采用对称加密机理,数据的加密和解密采用相同的密钥和加密算法。WEP使用加密密钥(也称为 WEP 密钥)加密 802.11网络上交换的每个数据包的数据部分。

因为无线网络不需要网线的连接,所以我们只要进入无线网络就可以。我们此次对无线网络WEP加密模式进行破解,是借助软件来完成的。首先,我们先用NetStumbler这个软件来对无线网络进行侦测。

我们在上图可以看到,NetStumbler搜索到两个无线网络,我们能看到很多关于此网络的信息,这个阶段就是数据搜集。通过红色选框部分内容确定该SSID名为demonalex的AP为802.11b类型设备,Encryption属性为‘已加密’,根据802.11b所支持的算法标准,该算法确定为WEP。有一点需要注意:NetStumbler对任何有使用加密算法的STA(802.11无线站点)都会在Encryption属性上标识为WEP算法,如上图中SSID为gzpia的AP使用的加密算法实际上是WPA2-AES。

NetStumbler数据搜集

我们此次讨论的目的是通过捕捉适当的数据帧进行IV(初始化向量),以暴力破解的方法得到WEP KEY,因此需要airodump.exe(捕捉数据帧)与WinAircrack.exe(破解WEP KEY)两个程序相结合使用。

ariodump搜索信息

我们打开ariodump程序,首先程序会提示本机目前存在的所有无线网卡接口,并要求你输入需要捕捉数据帧的无线网卡接口编号,在这里我们选择使用支持通用驱动的BUFFALO WNIC---编号‘26’;然后程序要求你输入该WNIC的芯片类型,目前大多国际通用芯片都是使用‘HermesI/Realtek’子集的,因此选择‘o’;然后需要输入要捕捉的信号所处的频道,我们需要捕捉的AP/无线路由所处的频道为‘6’;提示输入捕捉数据帧后存在的文件名及其位置,文件默认存在winaircrack的安装目录下,以.cap结尾,在上例中使用的是‘last’;最后winaircrack提示:‘是否只写入/记录IV(初始化向量)到cap文件中去?’,在这里选择‘否/n’,确定以上步骤后程序开始捕捉数据包。

ariodump搜索参数信息

下面的过程就是比较漫长的了,直至上表中‘Packets’列的总数为300000时即可满足要求。当该AP/无线路由的通信数据流量极度频繁、数据流量极大时,‘Packets’所对应的数值增长的加速度越大。

当程序运行至满足‘Packets’=300000的要求时按Ctrl C结束该进程。 此时你会发现在winaircrack的安装目录下将生成last.cap与last.txt两个文件。其中last.cap为通用嗅探器数据包记录文件类型,可以使用ethereal程序打开查看相关信息;last.txt为此次嗅探任务最终的统计数据,我们用记事本打开last.txt后就可以看到信息。

统计数据信息

破解工作主要是针对last.cap进行。我们执行WinAirCrack.exe文件,单击上图红色框框部分的文件夹按钮,弹出*.cap选定对话框,选择last.cap文件,然后通过点击右方的‘Wep’按钮切换主界面至WEP破解选项界面。

WinAirCrack界面

WinAirCrack界面

选择‘Key size’为64(目前大多数用户都是使用这个长度的WEP KEY,因此这一步骤完全是靠猜测选定该值),最后单击主界面右下方的Aircrack按钮,此时将弹出一个内嵌在cmd下运行的进程对话框,并在提示得出WEP KEY。

最终破解界面

我们可以从这个cmd里面看到破解得到的密钥,这就是我们最终的目标了,剩下的就是我们利用自己的笔记本电脑连接SSID为demonalex的无线网络,然后填入我们破解得知的密钥畅游网络了。

其实除了这些,现在还有很多软件可以破解WEP加密模式:Kismet,一款超强的无线嗅探器;GFI LANguard,一款Windows平台上的商业网络安全扫描器;Airsnort,802.11 WEP加密破解工具。这些软件大家在网络上都可以轻松的下载到,只要有足够长的时间来抓取正在通信中的无线网络通信信号,就可以破解包括WEP加密、WPA加密、MAC过滤、SSID隐藏等无线网络安全设置。

通过上面的演示我们可以看到,现在的无线技术发展,WEP加密模式已经不能够完全的保护我们的网络安全,而目前现金的WPA或者WPA2加密模式,都是大家比较常用的,也是安全性更高的加密模式。所以想要保护好我们的无线网络安全,就必须对其进行足够的设置才可以。让我们一起动手,来保护我们的网络安全吧。