防护网站存在的sql注入攻击漏洞措施

目录

- SQL注入攻击防范方法有哪些

- SQL注入攻击的主要影响

- SQL注入攻击如何进行防护呢?

- 1.参数化查询

- 2.多层验证

- 3.数据验证和清理

- 4.使用专业的网站漏洞修复的检测软件

SQL注入攻击防范方法有哪些

SQL注入攻击是最危险的Web漏洞之一,危害性极大,造成的后果不堪设想,因此受到了大家的高度重视。那么你知道SQL注入攻击防范方法有哪些吗?

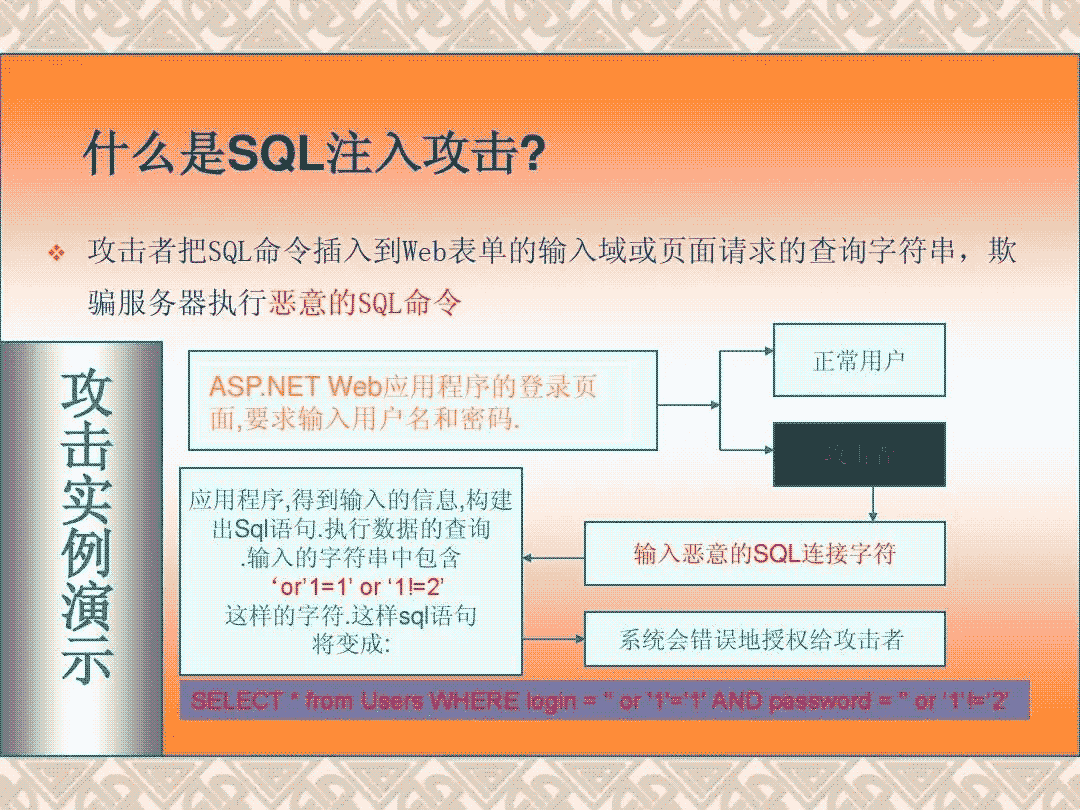

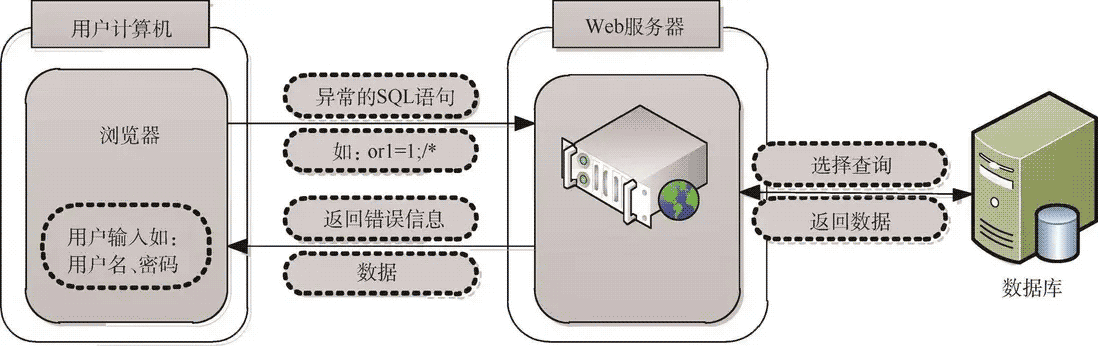

SQL注入是一种网站的攻击方法。它将SQL代码添加到网站前端GET POST参数中,并将其传递给mysql数据库进行分析和执行语句攻击。它是一种利用应用程序对用户输入验证不足或处理不当的漏洞,恶意输入能够影响SQL查询的结构,进而获取、修改或删除数据的技术。攻击者通过在输入字段中插入恶意的SQL代码,使得原本的SQL查询发生改变,从而达到绕过身份验证、读取敏感数据等目的。

SQL注入攻击的主要影响

数据泄露:攻击者可以利用SQL注入获取敏感数据,如用户密码、个人信息等。

数据篡改:攻击者可以修改数据库中的数据,如更改用户状态、删除用户账号等。

拒绝服务:通过构造特定的SQL语句,攻击者可以导致数据库连接失败,从而影响正常的业务运行。

系统提权:在某些情况下,攻击者可以利用SQL注入获取系统权限,进而控制整个服务器。

SQL注入攻击如何进行防护呢?

1.参数化查询

这是预防SQL注入的最基本方法。通过预编译的SQL语句,将参数与查询分开处理,可以有效地防止攻击者注入恶意SQL代码。并且在书写SQL语言时,禁止将变量直接写入到SQL语句,必须通过设置相应的参数来传递相关的变量。从而抑制SQL注入。数据输入不能直接嵌入到查询语句中。同时要过滤输入的内容,过滤掉不安全的输入数据。或者采用参数传值的方式传递输入变量,这样可以最大程度防范SQL注入攻击。

2.多层验证

对用户的输入进行严格的验证和过滤,只接受预期的输入。现在的网站系统功能越来越庞大复杂。为确保系统的安全,访问者的数据输入必须经过严格的验证才能进入系统,验证没通过的输入直接被拒绝访问数据库,并且向上层系统发出错误提示信息。同时在客户端访问程序中验证访问者的相关输入信息,从而更有效的防止简单的SQL注入。但是如果多层验证中的下层如果验证数据通过,那么绕过客户端的攻击者就能够随意访问系统。因此在进行多层验证时,要每个层次相互配合,只有在客户端和系统端都进行有效的验证防护,才能更好地防范SQL注入攻击。

3.数据验证和清理

SQL注入攻击前,入侵者通过修改参数提交and等特殊字符,判断是否存在漏洞,然后通过select、update等各种字符编写SQL注入语句。因此防范SQL注入要对用户输入进行检查,确保数据输入的安全性,在具体检查输入或提交的变量时,对于单引号、双引号、冒号等字符进行转换或者过滤,从而有效防止SQL注入。

当然危险字符有很多,在获取用户输入提交参数时,首先要进行基础过滤,然后根据程序的功能及用户输入的可能性进行二次过滤,以确保系统的安全性。

4.使用专业的网站漏洞修复的检测软件

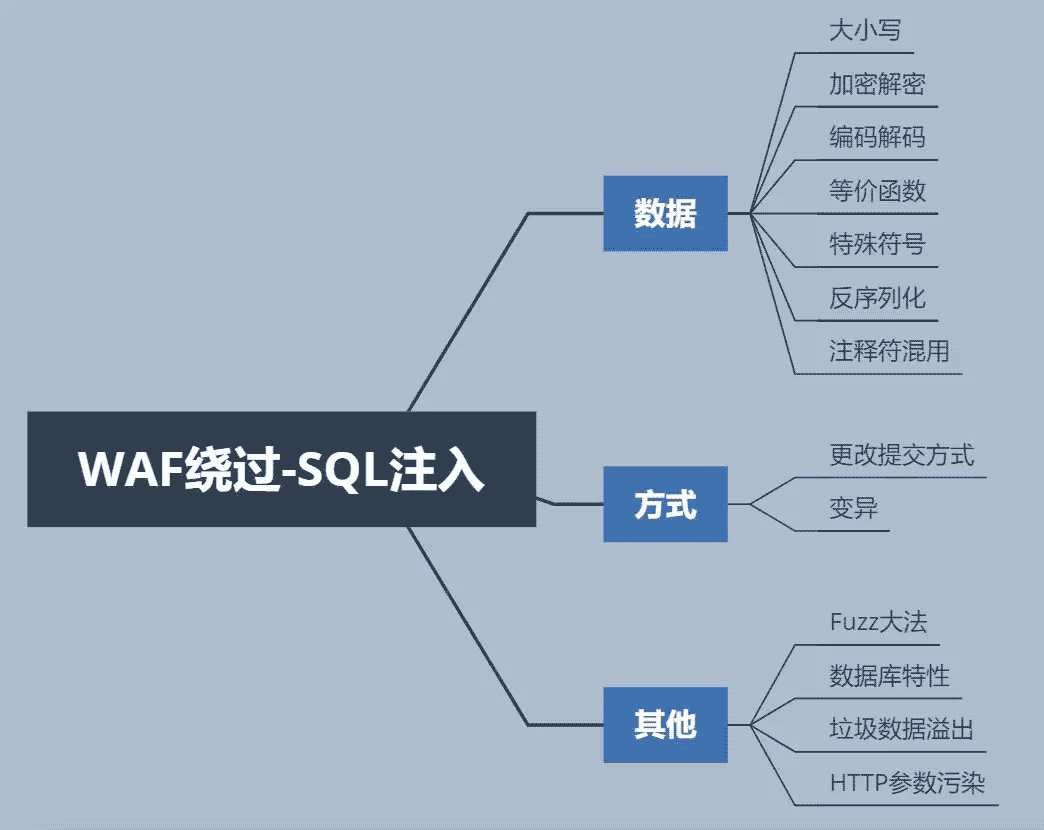

网站的运营者应该使用专业的网站漏洞检测软件去检测网站存在哪些SQL注入漏洞,例如像德迅漏洞扫描服务。可以完美的扫描网站当前存在的所有漏洞,可以挖掘SQL注入漏洞。最后,在网络应用程序开发过程的所有阶段执行网站源代码的安全检查,网站在部署完毕后,还应使用网站漏洞检测软件和域名监控工具对网站进行漏洞测试。也可以考虑等网站正式运行时,接入SCDN,拥有WAF防火墙,这个防火墙内是具有有效防御SQL注入的功能,检测SQL关键字、特殊符号、运算符、操作符、注释符的相关组合特征,并进行匹配,全面防护SQL注,如:盲注、报错注入、堆叠注入

尽管SQL注入攻击是一种常见的威胁,但通过采取一系列有效的防御措施,我们可以大大降低其风险。我们大家都应该了解这种攻击方式,并采取必要的措施来保护系统和数据。在日益复杂的网络环境中,安全不应被视为事后诸葛,而应始终是设计和实施系统时考虑的关键因素。